UNE TECHNOLOGIE PERFORMANTE POUR TOUS

Vous recherchez des solutions cloud prêtes à l'emploi et faciles à utiliser pour accélérer la transformation numérique au sein de votre entreprise? Cisco Meraki est le leader du secteur dans le domaine de l'informatique gérée dans le cloud. Meraki vous offre des solutions simples et performantes qui vous permettent d'économiser des efforts. En tant que petite entreprise – et en tant que groupe mondial.

Cloud Managed Dashboard

| Sécurité et SD-WAN

| Cloud Managed Switching

|

Wireless Lan

| Wireless WAN

| Caméras de surveillance intelligentes

|

Capteurs d'environnement

| System Manager

| Meraki Insights

|

Meraki Go

| Licences Meraki

| Meraki Now

|

Meraki Cloud Design

| Meraki Security Integration

| Ressources Meraki

Cloud Managed Dashboard

La solution cloud Meraki est un service de gestion centralisé. Celui-ci vous permet de gérer tous vos appareils réseau Meraki via une seule plateforme. Simple et sûr.

Les utilisatrices et les utilisateurs peuvent fournir, surveiller et configurer des appareils Meraki via le tableau de bord Meraki (interface web) ou via des API. Dès qu'un utilisateur procède à une modification dans la configuration, celle-ci est envoyée au cloud Meraki. Et de là, elle est transmise au(x) dispositif(s) concerné(s).

- Outil de navigation sur le web

- Accès central au réseau via le cloud

- Plateforme sûre

- Allocation rapide des configurations

- Notification immédiate en cas d'attaques ou de pannes

- Composants de réseau

Cisco Meraki vous offre une gestion dans le cloud entièrement centralisée pour la sécurité, le contrôle du réseau et des applications. C'est simple, rapide et sûr:

- Quelques minutes suffisent pour mettre en service les appliances de sécurité Meraki.

- Grâce au déploiement Zero Touch Cloud, cela est également possible à distance.

- Vos paramètres de sécurité peuvent être synchronisés sur des milliers de sites à l'aide de modèles.

- La technologie Auto VPN connecte vos succursales en toute sécurité en trois clics.

La redondance est déjà intégrée dans les appliances de sécurité Meraki: Dual-WAN et les liaisons montantes de téléphonie mobile garantissent le maintien de la connexion Internet. Warm-Spare-Failover garantissent l'intégrité du service et Self-Healing-Site-to-Site-VPN relie en toute sécurité les succursales aux services informatiques de cloud public.

BASÉ SUR L'IDENTITÉ

Directives correctes pour la classe d'utilisateurs concernée: Les règles de pare-feu et de traffic shaping, les balises de VLAN et les limites de bande passante sont automatiquement attribuées.

PRÉVENTION DES INTRUSIONS

Protection contre les dernières menaces de sécurité et les vulnérabilités: Tout le trafic réseau est surveillé. Ainsi, les ressources critiques du réseau sont toujours protégées.

AUTO VPN

Connexions sécurisées: Les topologies Mesh ou Hub and Spoke relient les succursales. En outre, vous avez un accès VPN à Amazon Web Services et Microsoft Azure.

FILTRAGE DU CONTENU

Bloquer les contenus web indésirables: Utilisez plus de 70 catégories et Lookup Cloud pour filtrer des milliards d'URL.

PROTECTION AVANCÉE CONTRE LES LOGICIELS MALVEILLANTS

Protection contre les logiciels malveillants: Votre réseau est protégé par la Threat Intelligence la plus récente. En outre, vous pouvez également identifier des fichiers malveillants qui étaient inconnus jusqu'à présent (détection à posteriori).

GRANDE DISPONIBILITÉ ET FAILOVER

Grande fiabilité: Grâce au WAN automatique et à la redondance des appareils, il est possible d'utiliser plusieurs liaisons montantes, le hot spare et l'autoréparation pour le VPN.

Simple et puissant à la fois: Les commutateurs de couche d’accès et d'agrégation Meraki prennent en charge les réseaux de toutes tailles. Ils combinent des performances sécurisées, évolutives et robustes avec une gestion de réseau intuitive qui ne nécessite aucune formation supplémentaire. Les commutateurs Meraki gérés dans le cloud comprennent de nombreuses fonctions destinées à simplifier le travail de l'administrateur réseau – cela va du déploiement jusqu’au dépannage en passant par la sécurité. L'Ethernet multigigabit permet d’obtenir une plus grande vitesse avec le câblage existant. Les commutateurs peuvent être empilés physiquement avec un câblage ultra-rapide et une agrégation de liens cross stack. Cela permet d’établir une liaison sécurisée avec le cœur du réseau, avec toute la bande passante disponible.

AMÉLIORATION DE L'EMPILAGE PHYSIQUE

Latence inférieure à une seconde: Les améliorations apportées à l'empilage physique permettent une convergence plus rapide des piles qui est si importante pour les déploiements dans les grandes entreprises.

SECURECONNECT

Simple et sûr: SecureConnect détecte et vérifie si le point d'accès MR connecté à un port appartient à la même organisation avant de le configurer automatiquement.

ETHERNET MULTI-GIGABIT

Créez une puissance supérieure pour pouvoir utiliser les points d'accès les plus récents via le câblage existant.

EMPILAGE VIRTUEL

L'empilage virtuel vous permet de configurer simultanément des milliers de ports sur des commutateurs séparés ou physiquement empilés. Indépendamment du lieu.

COUCHE 7 TRANSPARENCE

Contrôle visuel complet: Les commutateurs Meraki vous offrent une visibilité qui vous permet de voir quelles ressources réseau sont utilisées.

COUCHE 3 ÉVOLUTIVITÉ

À grande échelle et à sécurité intrinsèque: On peut compter sur vos réseaux grâce aux protocoles de routage dynamiques et à la technologie Warm Spare.

QUALITY-OF-SERVICE

Attribuez aux applications sensibles à la latence la priorité et la bande passante dont elles ont besoin grâce à la QoS configurable.

TOPOLOGIE DU RÉSEAU

Surveiller en temps réel: La topologie du réseau vous permet de surveiller en temps réel les appareils, leurs connexions et l'état sur l'ensemble du réseau.

Pour vous offrir une expérience utilisateur sans faille, les points d'accès Cisco Meraki sont constitués des composants de la plus haute qualité et sont soigneusement optimisés.

Vous pouvez facilement obtenir une vue d'ensemble des utilisateurs du réseau, de leurs appareils et de leurs applications. Et grâce à des analyses complètes, les administrateurs et les administratrices peuvent rapidement établir des directives concernant le contrôle d'accès et l'utilisation des applications. Ils améliorent ainsi encore la convivialité et la sécurité du réseau.

ETHERNET MULTIGIGABIT

Acheminez jusqu'à 5 Gbit/s de trafic de données via un seul câble existant pour profiter pleinement du Wi-Fi 6 haut débit.

ANALYSES DE SITES

Analysez le taux de visiteurs enregistré, la durée de visite des client-e-s ou les visites répétées grâce aux données significatives que vous obtenez.

VISIBILITÉ DE L'APPLICATION ET CONTRÔLE

Identifiez quelles applications sont utilisées et donnez la priorité aux applications critiques tout en limitant les applications de loisirs.

Wi-Fi 6

Faites confiance à l'optimisation HF avec l'analyse du spectre en temps réel. Celle-ci vous permet de bénéficier d'une technologie WLAN performante dans des environnements denses et exigeants.

OPTIMISATION HF AUTOMATIQUE

Profitez de l'optimisation automatique de votre WLAN en mesurant le taux d’utilisation des canaux, la puissance du signal, le débit et les interférences.

Une connectivité sans effort et fiable en tout lieu: Avec les passerelles de téléphonie mobile MG, vous garantissez des performances constantes pour les processus critiques de votre entreprise. Étendez simplement la connexion mobile primaire ou par basculement – n'importe où et à n'importe quelle échelle.

MG s'intègre sans problème dans votre infrastructure existante. Connectez-les au SD-WAN Meraki, aux appareils IoT ou à n'importe quel routeur en aval pour fournir une connexion mobile primaire par basculement ou une connexion mobile secondaire pour le SD-WAN ou le multi-WAN.

TYPE DE PROTECTION IP67

Les passerelles de téléphonie mobile MG ont été testées par rapport à la poussière et à l’humidité et peuvent être utilisées à l'extérieur.

LTE ADVANCED PRO

LTE Advanced Pro est un modem de téléphonie mobile CAT6 intégré offrant jusqu'à 300 Mbit/s.

PLUSIEURS POSSIBILITÉS DE FIXATION

Un support pour différentes surfaces (inclus) permet la fixation sans problème sur un mur, un plafond, un mât ou un plateau de table.

ANTENNES INTERNES ET EXTERNES

Les modèles externes comprennent des antennes dipôles. Des antennes patch sont disponibles en tant qu'accessoires pour améliorer la puissance du signal par focalisation.

DEUX OPTIONS D'ALIMENTATION ÉLECTRIQUE

L'alimentation électrique des passerelles de téléphonie mobile peut se faire par DC ou PoE.

Faciles à déployer, à configurer et à gérer: MV vous fournit une sécurité fiable et des aperçus utiles de votre entreprise. Pour entreprises de toutes tailles. Voici vos avantages:

La mémoire à semi-conducteurs des caméras de la série MV remplace le complexe enregistreur vidéo en réseau (NVR).

Comme les données vidéo sont stockées dans la mémoire Edge, les caméras continuent d'enregistrer même si la connexion réseau est interrompue. Grâce à la mémoire à semi-conducteurs et à un logiciel intelligent, un stockage des données vidéo personnalisé est possible.

SÛR PAR DÉFAUT

Les données vidéo sont cryptées dans la caméra. Vous n'aurez donc plus jamais à vous poser la question: «Que se passerait-il si ...». En effet, lorsque les données vidéo sortent de la caméra, elles sont déjà sécurisées.

Pendant le transport:

Tant le flux vidéo local que le flux vidéo distant sont sécurisés par un cryptage TLS et AES et par des certificats signés officiellement. Il suffit de regarder les vidéos dans le navigateur web interne. Vous n'avez pas besoin de plug-ins ou de configurations supplémentaires.

Concernant la gestion: MV bénéficie d'une administration cryptée et d'une authentification renforcée. Les mots de passe codés en dur et les certificats auto-signés peu sûrs appartiennent au passé. Avec l'authentification à deux niveaux, vous n’avez plus aucun souci à vous faire.

PLUS QUE LA SIMPLE SÉCURITÉ

Cartes de chaleur sensibles au mouvement:

Déterminez la clientèle de passage dans un magasin ou surveillez les endroits où les clients d'un hôtel se rassemblent dans l'entrée. Au lieu de fichiers vidéo volumineux, les cartes de chaleur sensibles au mouvement n'ont besoin que de quelques métadonnées pour fournir des résultats extrêmement efficaces.

Reconnaissance d'objets:

Découvrez quels sont les étalages les plus attractifs ou combien de collaborateurs étaient présents au bureau le jeudi. Détectez les personnes et les véhicules grâce à la vision artificielle et augmentez la précision au fil du temps grâce à l'apprentissage automatique.

PROTECTION DES DONNÉES

Toutes les fonctions d'analyse MV sont anonymisées afin de protéger la vie privée tout en fournissant des informations. Vous apprenez qu'une cliente est entrée dans le magasin à 15 h 38, mais vous ne saurez pas qu'elle s'appelle Sarah.

GESTION CENTRALISÉE DANS LE CLOUD

Accéder de n’importe où dans le monde: Le tableau de bord Meraki vous permet de surveiller et de gérer toutes vos caméras en toute sécurité, où que vous soyez dans le monde.

STOCKAGE EDGE

Économiser des systèmes: Jusqu'à 512 Go de mémoire à semi-conducteurs résistante dans les caméras rendent le NRV superflu.

CONSERVATION OPTIMISÉE

Grâce à la conservation basée sur les mouvements et à la planification des enregistrements, les plans de stockage vidéo peuvent être adaptés à chaque lieu d'utilisation.

ANALYSES AVANCÉES

Évolution permanente: des analyses à la pointe du secteur et des capacités d'apprentissage automatique sont intégrées dans chaque caméra intelligente.

OUTILS DE RECHERCHE INTELLIGENTS

Chercher intelligemment: Isolez les images vidéo d'événements avec Motion Search et Motion Recap et filtrez-les selon des images de personnes, afin de trouver plus rapidement.

SÉCURITÉ INTÉGRÉE

La sécurité d’abord: Cryptage vidéo au repos et pendant le transport avec fourniture automatisée de certificats TLS. Puce de sécurité matérielle avec fonctions inviolables et cryptées pour assurer l'intégrité de la plateforme.

Protégez vos ressources critiques grâce à la puissance de la plate-forme Cisco Meraki et aux capteurs d'environnement MT Meraki faciles à déployer. Contrôlez votre environnement grâce à la surveillance à distance et aux paramètrages d'alerte flexibles. Garantissez des conditions optimales pour maximiser la disponibilité, minimiser les pertes et numériser l'organisation.

Vous pouvez rapidement déployer et gérer des milliers de capteurs environnementaux qui surveillent la température et l'humidité et qui vous alertent en cas de fuite d'eau ou d'intrusion de personnes non autorisées. Il suffit d'insérer les piles et d'ajouter les capteurs au tableau de bord. Les capteurs d'environnement MT se connectent automatiquement aux appareils MR et MV existants. Dites adieu aux serveurs sur site, aux passerelles dédiées et aux logiciels de gestion.

ALERTES FLEXIBLES

Notification par le canal souhaité: Définissez des valeurs seuil individuelles pour les appareils et soyez informé par SMS, notification push ou e-mail. Ou utilisez les WebHooks pour vous connecter à la plateforme de votre choix.

CONNECTIVITÉ AUTOMATIQUE BLUETOOTHⓇ

Pas besoin de se connecter manuellement: Les capteurs se connectent automatiquement aux appareils MV et MR du même réseau via la technologie Bluetooth Low Energy (BLE) de 2,4 GHz.

AMÉNAGEMENT ET INSTALLATION SANS FAILLE À L'ÉCHELLE

Tout simplement efficace: La configuration sans fil, les possibilités de fixation flexibles et l'appairage automatique permettent de déployer facilement des milliers de capteurs en peu de temps.

MÉMOIRE INTÉGRÉE

Bien protégé contre une panne: Les données sont conservées jusqu'à cinq jours dans la mémoire intégrée.

LONGUE DURÉE DE VIE DES PILES

Il n’y a aucune raison de s’inquiéter: Les piles AA remplaçables ont une durée de vie pouvant aller jusqu'à cinq ans.

DÉPLOIEMENT

Pré-enregistrez les appareils ou ajoutez des utilisateurs de manière dynamique lorsqu'ils rejoignent votre réseau. Définissez les paramètres de connexion sans fil et VPN, transférez des applications et du contenu ou limitez l'utilisation – en fonction des groupes d'utilisateurs.

Meraki Insight facilite l'optimisation de l'expérience utilisateur pour les administrateurs informatiques. En effet, cela leur permet de gagner du temps lorsqu'ils isolent des problèmes de réseau ou d'application.

Les temps de réaction rapides des applications cloud ne dépendent pas seulement de la conception et d'une performance LAN élevée, mais aussi de la performance de l'infrastructure du fournisseur de services, du WAN ou d'Internet et de l'application à distance SaaS (Software-as-a-Service) elle-même.

Grâce à Meraki Insight, les équipes informatiques fonctionnant à plein rendement bénéficient d'une meilleure visibilité sur les performances du réseau. Les efforts de dépannage sont réduits et les services peuvent être fournis plus rapidement et d’une meilleure manière. En accélérant la résolution des problèmes, l'équipe informatique dispose de plus de temps pour soutenir les véritables priorités de l'entreprise.

MERAKI GO POUR LES PETITES ENTREPRISES

Meraki Go est une solution réseau conçue pour faciliter la gestion et l'administration à distance.

Les solutions Meraki Go basées sur le cloud sont tout spécialement conçues pour les moyennes entreprises. Elles permettent de créer une solution réseau entièrement gérée par une application, ce qui augmente la productivité de l’entreprise et les interactions avec les clients avec un investissement de temps et de ressources minimum. Des connaissances techniques minimales sont suffisantes pour cela. Il suffit de se lancer.

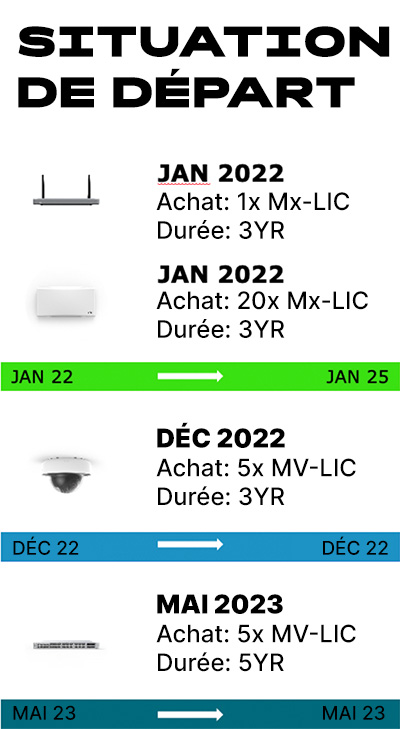

Une licence est nécessaire pour toutes les solutions Meraki, ce qui signifie qu’une licence Meraki Cloud doit être attribuée pour chaque appareil et pour un an respectivement. Chaque appareil bénéficie d’une licence pour une durée déterminée avec une date d'expiration.

Avec les licences, vous bénéficiez de la valeur ajoutée suivante:

- Gestion centralisée ainsi que transparence et contrôle à l'échelle du réseau

- Mises à jour au moment approprié du micrologiciel et de la sécurité

- Assistance entreprise 24h/24 et 7j/7 et garantie à vie

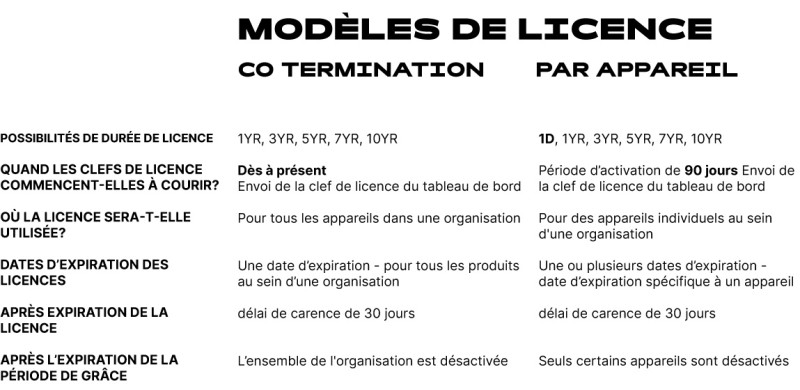

MODÈLES DE LICENCE

Meraki prend en charge deux types de modèles de licence:

- Licence Per Device (PDL) et licence Co-Termination (Co-Term).

- Il existe des différences importantes entre les deux modèles, que vous devriez prendre en compte lorsque vous décidez quel modèle vous convient le mieux.

- Toutes les clientes et tous les clients de Meraki ont actuellement un modèle de licence Co-Term par défaut. Si vous optez pour une licence par appareil, vous pouvez le faire via le tableau de bord Meraki après avoir créé votre organisation.

COMPARAISON DES MODÈLES DE LICENCE

Par appareil

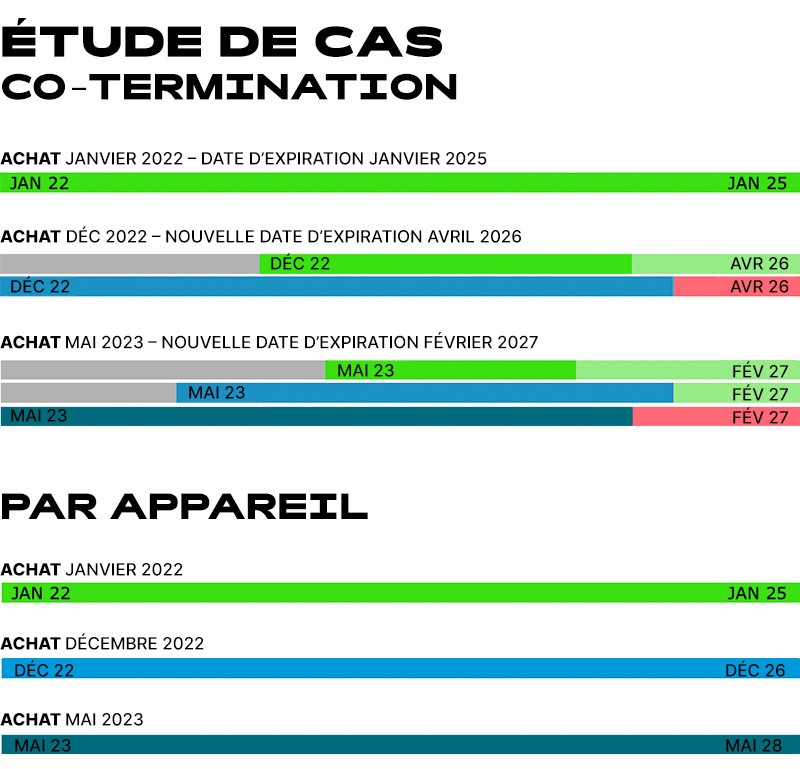

- Le modèle de licence par appareil de Cisco Meraki permet aux clientes et aux clients d'attribuer directement une licence à un appareil spécifique ou à un réseau. Cela permet aux équipes informatiques de définir une seule date d'expiration commune ou différentes dates d'expiration pour différents appareils, réseaux ou organisations.

- L'octroi de licences en fonction de l'appareil offre une multitude de nouvelles fonctions et une plus grande flexibilité pour les nouveaux clients et les clients existants de tous types.

- Ce modèle de licence est particulièrement utile pour coordonner l'octroi de licences entre différents sites ou organisations, lorsque ces sites (et les appareils associés) sont budgétisés ou facturés de différentes manières. Il peut également être utile lorsque vous ajoutez du nouveau matériel ou que vous élargissez votre infrastructure Meraki, car il vous permet de rationaliser intuitivement les données d'expiration pour les équipements nouveaux et existants.

CO-TERMINATION

La licence Meraki Co-Term est appliquée sur une base couvrant toute l’organisation, ce qui se traduit par une seule date d'expiration pour chaque appareil Meraki géré dans une organisation. Cette date est calculée de manière dynamique sur la base d'une moyenne pondérée des types de licences achetées et utilisées dans votre organisation de tableau de bord, de sorte que toutes les licences du client expirent à la même date. Pour ce faire, on établit la moyenne de toutes les licences actives et on la divise par la limite de licence ou le nombre autorisé d'appareils Meraki dans l'organisation. La date d'expiration unique pour tous les appareils Meraki de cette organisation est recalculée dynamiquement à chaque demande de licence et de matériel.

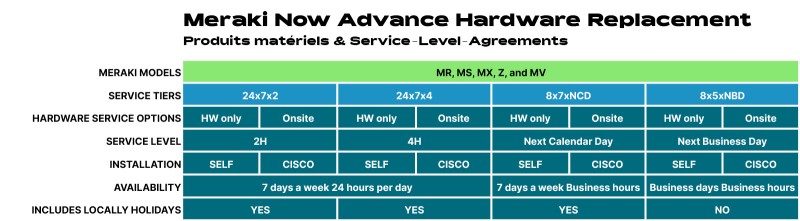

Meraki Now

SERVICE DE REMPLACEMENT ÉTENDU CONCERNANT LE MATÉRIEL

Est-il important pour vous d'avoir des temps d'immobilisation réduits au minimum en cas de panne de matériel? Misez sur Meraki Now. Meraki Now est un ensemble de services d'échange de matériel optionnels, conçus précisément pour cela. Alors que tous les produits Meraki incluent des options d'échange sous garantie et des fonctionnalités de redondance matérielle, certains scénarios peuvent nécessiter une couverture supplémentaire de produits matériels en même temps que des accords de service (SLA) d’un niveau plus élevé. Les niveaux de service Meraki Now suivants, qui offrent une assistance sur site optionnelle dans de nombreux endroits, sont disponibles pour tous les produits matériels Meraki MR, MS, MX, Z et MV.

Meraki Cloud Design

Datacenter Design

Le service Cisco Meraki est hébergé dans des centres de données entièrement redondants et à haute disponibilité, certifiés SAS70 Type II / SSAE18 Type II et ISO 27001. Ces centres de données se distinguent par une sécurité physique et une cybersécurité de pointe et une conception extrêmement fiable. Tous les services Cisco Meraki sont réproduits sur plusieurs centres de données indépendants, de sorte que les services orientés client peuvent être rapidement déplacés en cas de panne catastrophique du centre de données.

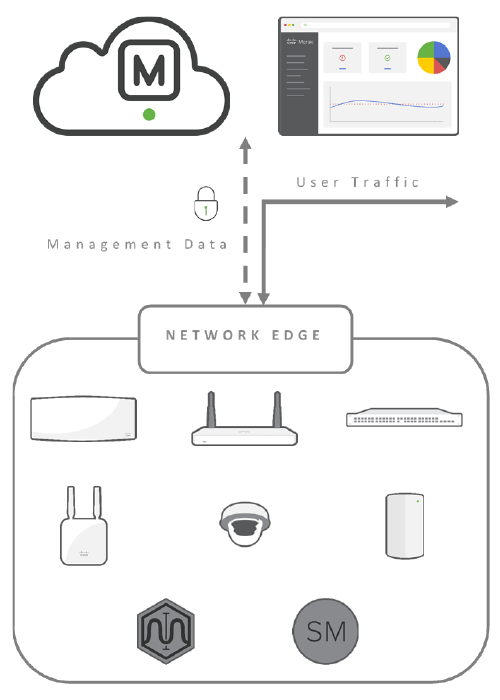

SÉPARATION DES DONNÉES UTILISATEUR ET DES DONNÉES ADMINISTRATIVES

Le niveau de contrôle Out of Band de Cisco Meraki sépare les données de gestion du réseau des données utilisateur.

Grâce à l'architecture Out of Band de Meraki, la plupart des utilisateurs finaux ne sont pas concernés si les équipements matériels Cisco Meraki (par exemple, les points d'accès sans fil, les commutateurs ou les appareils de sécurité et SD-WAN) ne peuvent pas communiquer avec le cloud Cisco Meraki (par exemple, en raison d'une panne temporaire du WAN).

Données de gestion de réseau

Les données transportées des appareils Meraki vers le cloud Meraki en passant par une connexion Internet sécurisée.

Données utilisateur

Les données des utilisateurs ne sont pas transportées à travers le Meraki Cloud, mais directement jusqu’à leur destination dans le LAN ou via le WAN.

Avantages d’un niveau de contrôle Out of Band:

- Débit illimité: pas de goulots d'étranglement de contrôle centralisés

- Ajouter des appareils ou des sites sans tunnel MPLS

- Fiabilité

- Un service cloud redondant offre une disponibilité élevée

- Le réseau fonctionne même si le trafic de gestion est interrompu

- Aucun trafic de données utilisateur ne passe par les centres de données de Cisco Meraki

- Permet un réseau conforme à la norme HIPAA / conforme à la norme PCI

Cisco Security Integration

SECURE ACCESS SERVICE EDGE - POWERED BY MERAKI

C’est ainsi que vous assurez la cohérence: Ces dernières années, les entreprises ont transféré des charges de travail et des applications de leurs centres de données vers des environnements multi-cloud. Avec la transition vers le travail hybride, le problème devant être résolu par le service informatique est de parvenir à une sécurité et à une qualité d'expérience (QoE) cohérentes, quel que soit l'endroit où se trouve l'utilisateur final, et c'est précisément ce que propose SASE.

SASE - Secure Access Service Edge - est le nom donné à une solution consolidée qui offre aux utilisateurs, où qu'ils se trouvent (par exemple au bureau, à la maison, à l'école ou dans un café), un niveau efficace et cohérent de sécurité et de convivialité. Pour y parvenir, SASE propose la convergence entre les fonctions de réseau et les fonctions de sécurité du réseau et leur déplacement vers un modèle As a Service Cloud Edge.

Cisco Umbrella (connecteur SD-WAN Umbrella): La connectivité de tunnel IPSec simplifiée permet un déploiement rapide d'Umbrella sur des sites dispersés, sans avoir à quitter le tableau de bord Meraki. Des configurations réseau optimisées simplifient la sécurisation de l'accès au cloud et protègent les utilisateurs contre les cybermenaces, tant à l'intérieur qu'à l'extérieur du réseau.

Cisco Secure Access alimenté par DUO: Le modèle Zero Trust vous offre une meilleure visibilité pour les utilisateurs. Le modèle de confiance zéro offre une meilleure visibilité sur les utilisateurs, les appareils, les conteneurs, les réseaux et les applications et vérifie la sécurité à chaque accès. Ainsi, vous réduisez, détectez et réagissez aux risques dans l'ensemble de votre environnement et diminuez la vulnérabilité en utilisant l'état des appareils et les informations fiables sur les points de terminaison, sur la base de l’utilisation.

Visibility powered by ThousandEyes: Cela garantit la performance et l'intégrité du transport sous-jacent, même si vous n'êtes pas propriétaire de l'infrastructure ou si vous ne pouvez pas contrôler la manière dont les fournisseurs de services acheminent le trafic de données. Vous bénéficiez d'une transparence totale – de l'utilisateur jusqu’à l'application – concernant n'importe quel réseau, d'un aperçu des problèmes de performance afin de les résoudre rapidement, ainsi que d'une connectivité fiable.